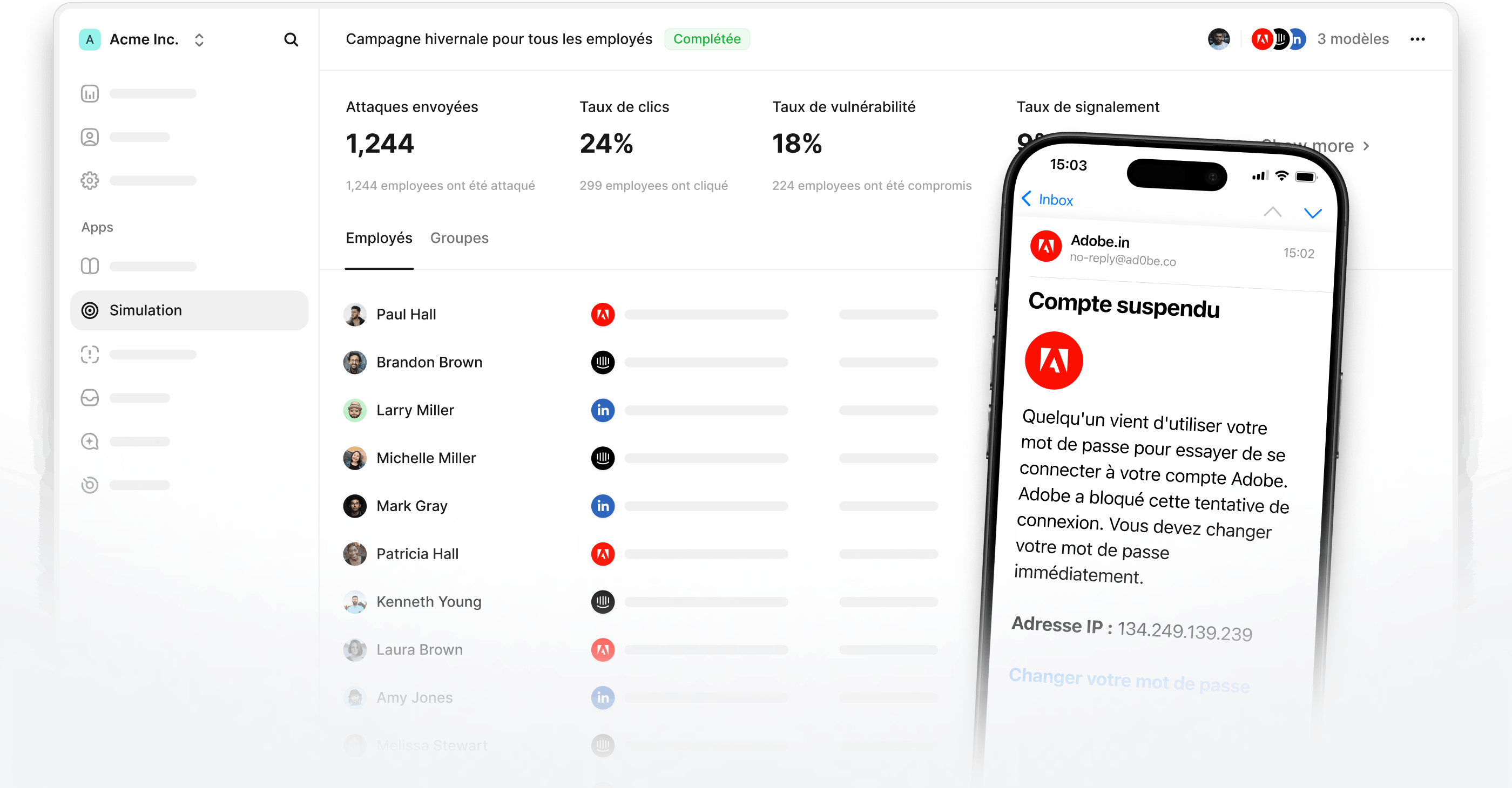

Simulation

Le phishing,

enseigné par la pratique.

Préparez votre équipe aux attaques en effectuant des exercices en situation réelle.

Plus de 2 000 000 d’employés couverts.

Phishing réparateur. Orientez vos employés à risque vers une formation corrective de 3 minutes pour identifier les attaques de phishing.

Puissance de l'AI. Créez de nouveaux modèles grâce à l'IA, en définissant vos propres scénarios d'attaque.

Vérification des mots de passe. Analysez leur complexité en toute sécurité pour détecter leur faiblesse.

Zéro maintenance. Programmez facilement vos campagnes automatisées grâce à des audiences dynamiques.

Longueur d'avance.

Créez des attaques sophistiquées en utilisant nos domaines frauduleux ou les vôtres.

Questions les plus fréquentes.

Quels sont les métriques de suivi ?

Nous collectons en temps réel des indicateurs clés du phishing tels que le taux d’ouverture, le taux de clics, le taux de soumission d’identifiants, la vulnérabilité des mots de passe soumis, le taux de signalement des emails, ainsi que le temps médian de vulnérabilité. Nous analysons également les templates d’emails phishing les plus performants et les départements les plus exposés au sein de votre organisation.

Comment et en combien de temps lancer les campagnes de simulation de phishing ?

Comment automatiser la simulation de phishing ?

Quelle est la composition de la bibliothèque de modèles d'emails de phishing ?

Comment Riot garantit la déliverabilité des emails ?

La première attaque est offerte.

Évaluez votre équipe dès aujourd'hui en lançant votre première campagne de phishing gratuite.

Aucune carte de crédit requise